Auditoría de Ciberseguridad Profesional en España — Interna, Externa, Pentesting, ISO 27001, RGPD, etc.

Descubre vulnerabilidades antes de que lo hagan los ciberdelincuentes

Detectamos y priorizamos vulnerabilidades según criticidad mediante un informe detallado y entregamos un plan de acción con estimación de horas, medidas y alcance gratuitos.

Hoy día, cualquier empresa o profesional que maneje datos está en riesgo real de sufrir un ciberataque —no solo las grandes multinacionales. De hecho, los pequeños y medianos negocios, o autónomos que tratan información sensible (como datos personales o de clientes, salud o financieros), son blancos fáciles para cibercriminales. De echo gran parte de las empresas españolas están altamente expuestas frente a la gran cantidad de ataques informáticos que existen diariamente. Por tanto, proteger la información y por tanto la ciberseguridad se deben considerar como un proceso más de la compañía.

El coste medio global de una brecha de datos alcanzó en 2024 unos 4,88 millones de dólares, la cifra más alta de la historia, con un incremento del 10 % respecto al año anterior según IBM Newsroom. En España, aunque no disponemos de cifra exacta pública, los efectos son igualmente devastadores — pérdida de clientes, sanciones, daño reputacional — y su recuperación puede llevar meses. En ISN ofrecemos auditorías de ciberseguridad diseñadas para negocios como el tuyo: detectamos vulnerabilidades reales, evaluamos su impacto y entregamos un plan de acción claro y priorizado.

Nuestro proceso para auditar tus sistemas (resumen)

Planificación y Recopilación de Información

Definimos el alcance de la auditoría teniendo en cuenta la situación actual de la empresa (dispositivos, infraestructura de red, políticas de ciberseguridad, etc.)

Evaluación de Riesgos y Análisis de Vulnerabilidades

Identificamos y analizamos los riesgos y vulnerabilidades de los sistemas de la empresa y de los procedimientos

Explotación de Vulnerabilidades Detectadas

Realizamos pruebas y acciones ofensivas para evaluar la resistencia de los sistemas a los ataques y explotamos las vulnerabilidades

Informe de Resultados y Recomendaciones

Extraemos los resultados obtenidos en las diferentes fases del análisis de la auditoría y realizamos un informe final en el que indicamos las medidas preventivas a adoptar.

En ISN realizamos auditorías de seguridad informática para infraestructuras, aplicaciones, servicios cloud y redes corporativas. Nuestro equipo cuenta con amplia experiencia comprobable en distintos sectores así como certificaciones altamente valoradas en el sector de la ciberseguridad trabajando siempre bajo acuerdo de confidencialidad (NDA).

Comenzamos con un estudio exhaustivo que identifica y analiza vulnerabilidades en todos los componentes de tu sistema: servidores, sitios web, sistemas de comunicaciones, bases de datos y más.

Una vez finalizada la auditoría, entregamos un informe ejecutivo para la dirección y un informe técnico detallado con pruebas de concepto, plan de remediación priorizado y estimación de horas para corregir los problemas. Además, incluimos un retest para verificar que las medidas aplicadas han sido efectivas.

📌 Solicita tu auditoría ahora completando un breve formulario (nombre, email, web, tipo de auditoría, urgencia) y recibirás respuesta en menos de 24 h.

Una auditoría de ciberseguridad es una inversión estratégica. Permite identificar vulnerabilidades antes de que sean explotadas, reforzar las defensas y conocer el estado real de tu sistema de información con total objetividad.

Lejos de limitarse a señalar problemas, una auditoría profesional aporta un plan de acción priorizado, alineado con estándares como ISO 27001, o el Esquema Nacional de Ciberseguridad, que ayudan a reducir riesgos y a cumplir requisitos legales como el RGPD.

Existen distintos tipos de auditorías y formas de auditar dependiendo de los sistemas y las necesidades específicas de cada organización que podrás ver a lo largo de nuestra página de servicio o solicitándonos información como expertos.

Tipos de auditorías de ciberseguridad

Auditoria de seguridad interna

La auditoría de seguridad interna tiene como objetivo detectar y mitigar riesgos dentro de la propia organización, evaluando la exposición frente a un atacante interno (empleado malintencionado, proveedor con acceso, usuario con credenciales robadas o un intruso que ha escalado privilegios).

Este tipo de auditoría se realiza desde el rol de un usuario con acceso a la red corporativa. El auditor analiza configuraciones, permisos, sistemas de archivos, bases de datos y aplicaciones internas para descubrir vectores que puedan provocar fuga o manipulación de información sensible.

Cuándo conviene: cuando la organización maneja datos críticos (financieros, salud, propiedad intelectual), tras incidentes de fuga de credenciales o para cumplir con auditorías de cumplimiento (ISO 27001, ENS, RGPD).

Duración típica: Dependiendo del número de activos internos.

Ejemplo de hallazgo: permisos excesivos en carpetas compartidas con datos de clientes, credenciales guardadas en texto plano en aplicaciones internas o estaciones de trabajo sin parches, usuarios administradores en equipos locales, etc.

Entregables: informe ejecutivo con nivel de riesgo, informe técnico con pruebas de explotación controladas y plan de remediación priorizado para minimizar la posibilidad de ataques internos.

Auditoria de seguridad externa

La auditoría de seguridad externa evalúa la exposición de la organización en Internet: sitios web, portales de clientes, APIs, VPNs, correo electrónico y cualquier servicio público accesible desde fuera. El objetivo es identificar vulnerabilidades que un atacante externo podría explotar sin credenciales internas.

El auditor actúa como un atacante real, partiendo de información pública (OSINT) y utilizando técnicas de enumeración y explotación controlada. Se validan configuraciones de firewalls, certificados SSL/TLS, sistemas expuestos y aplicaciones web críticas.

Cuándo conviene: en cualquier empresa con servicios accesibles en Internet como aplicaciones, CRMs con portal de acceso, servicios en la nube, antes de lanzar un nuevo portal o aplicación, o como parte de la evaluación periódica de riesgos.

Duración típica: En función del número de dominios y servicios expuestos.

Ejemplo de hallazgo: Servidores con puertos abiertos no documentados, aplicaciones web vulnerables a inyecciones SQL, APIs sin autenticación robusta, acceso a servidores de almacenamiento de datos, etc.

Entregables: inventario de servicios públicos, listado priorizado de vulnerabilidades críticas (CVE/CVSS), pruebas de concepto (PoC) documentadas y recomendaciones de hardening.

Test de penetración (pentesting)

El test de penetración —o pentesting— va un paso más allá de una auditoría de vulnerabilidades. Aquí, el auditor simula ataques reales utilizando técnicas y herramientas propias de un hacker ético (ethical hacking) para comprobar si las defensas pueden ser superadas.

A diferencia de una auditoría convencional, el pentest busca explotar vulnerabilidades en condiciones controladas, reproduciendo escenarios de ataque que la organización podría sufrir en el mundo real. Puede realizarse en modalidad caja negra (sin información previa), caja gris (con acceso limitado) o caja blanca (con documentación interna y credenciales).

Cuándo conviene: antes de poner en producción una aplicación crítica, tras cambios importantes en la infraestructura, como validación de medidas de seguridad o exigencia de auditorías de clientes/reguladores.

Duración típica: dependiendo del alcance y la profundidad de las pruebas.

Ejemplo de hallazgo: explotación de una inyección SQL en un formulario de login, acceso no autorizado a información sensible o escalada de privilegios en un servidor expuesto.

Entregables: informe ejecutivo con el nivel de riesgo global, informe técnico con cada vulnerabilidad explotada, pasos reproducibles, impacto de negocio y un plan de actuación .

Realizar auditorías de forma periódica no es solo una medida preventiva: es la manera más eficaz de garantizar la confidencialidad, integridad y disponibilidad de la información crítica en cualquier organización.

Con cada revisión identificamos nuevas superficies de ataque derivadas de cambios en hardware, software, configuraciones, accesos de terceros o crecimiento de la infraestructura. Esto permite adelantarse a los atacantes en lugar de reaccionar después de un incidente.

Además, las auditorías abarcan todos los entornos relevantes: redes corporativas, aplicaciones web y móviles, sistemas en la nube, dispositivos IoT/OT, bases de datos y contenedores. De este modo, aseguramos que tanto los activos tradicionales como las tecnologías emergentes están protegidos.

📌 Conclusión: la seguridad no es un evento aislado, sino un proceso continuo. Cuanto más madura es una organización, más entiende que las auditorías periódicas son parte de su estrategia de negocio.

👉 ¿Quieres conocer qué superficie de ataque presenta hoy tu organización? Solicita una auditoría completa con nuestro equipo. Contacta ahora

Confianza al cliente

Informamos al cliente en todo momento con todos los avances que se producen de una manera fácil y cercana.

Responsabilidad

Contamos con profesionales con años de experiencia en la ciberseguridad que harán de su preocupación, nuestra prioridad.

Confidencialidad

Sabemos la sensibilidad que tiene nuestro trabajo, por este motivo, disponemos de contratos de confidencialidad para la tranquilidad del cliente.

Cumplimos objetivos

Respetamos los timings

Realizamos la auditoría según los tiempos marcados por el cliente.

Entregamos un informe

Entregamos informe técnico al cliente con todas las vulnerabilidades encontradas.

Trabajamos con acreditación

Acreditamos la seguridad de la cliente una vez finalizada la auditoría.

¿Qué es una auditoría de Seguridad Informática o una auditoria de ciberseguridad? Más información

Una Auditoría de Seguridad Informática es un estudio detallado que se centra en analizar todos los sistemas de información de la empresa, desde las redes, los programas de gestión, sistemas de comunicaciones, servidores, webs, bases de datos, etc. En este análisis detallado no se estudia solamente la estructura y medidas de seguridad, firewalls, etc., también se estudia la gestión de las mismas para saber si los empleados hacen un buen uso de los sistemas. Con la auditoría de ciberseguridad buscamos encontrar vulnerabilidades tanto internas como externas.

Las auditorías de Ciberseguridad nos permiten conocer el estado actual de las empresas en cuanto a protección, control y medidas de seguridad que tienen en sus sistemas informáticos, así como el control que tienen los empleados ante las mismas y los posibles riesgos.

¿Cómo hacer una auditoría de seguridad informática? Más información

Para hacer una auditoría de seguridad informática son necesarios unos conocimientos previos, por lo que es fundamental que este tipo de investigaciones las realicen profesionales del sector con conocimientos y gran ética profesional al estar evaluando muchos elementos con información sensible.

- En primer lugar, debemos saber qué tipo de auditoría de seguridad informática quiere el cliente, Auditoría de ciberseguridad Interna, Auditoría de ciberseguridad externa y test de penetración.

- Debemos conocer los activos que componen sus sistemas de la información, así como el uso de los mismos.

- Analizamos al detalle uno a uno todos los sistemas que lo componen buscando vulnerabilidades, problemas y errores de seguridad.

- Realizamos un informe en el que se detallan los resultados de la auditoría de seguridad informática en el que indicamos las medidas que deberían adoptar.

- Explicamos al cliente los resultados y las medidas de prevención y soluciones técnicas que deberían implementar en sus redes, sistemas y en general activos de sistemas de la información.

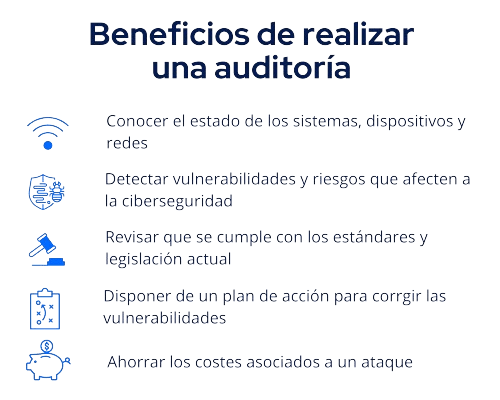

Beneficios de las auditorías de ciberseguridad Más información

Las nuevas tecnologías y los softwares hacen más sencillo el día a día en el trabajo. Pero también son una posible falla de seguridad en las que compartimos documentos oficiales, documentación sensible, datos privados, etc., de los que muchas personas se pueden beneficiar.

Por eso conocer el estado actual de nuestros sistemas y corregir las posibles vulnerabilidades es fundamental para mantener un ciber-entorno de trabajo seguro.

Gracias a las auditorías de seguridad informática podemos conocer la situación actual de nuestros sistemas y por eso cada vez son más las empresas que deciden auditar sus sistemas de la información.

Conocer esta situación nos permite Corregir y eliminar los riesgos y vulnerabilidades detectados ofreciendo mejores niveles de seguridad a la empresa y revalorizando los activos. Esto ayuda a mejorar la imagen de la empresa ya que garantizas que toda la información con la que trabajas diariamente está correctamente protegida.

De manera resumida, los beneficios de realizar una auditoría de ciberseguridad podrían ser los siguientes:

- Conocer el estado de los sistemas, dispositivos y redes

- Detectar vulnerabilidades y riesgos que comprometan la ciberseguridad de tu empresa y datos

- Revisar que se cumple con los estándares y legislación actual

- Disponer de un plan de acción para corregir y las vulnerabilidades

- Ahorrar los costes asociados de un ciberataque gracias a la prevención

¿Qué empresas deben hacer una auditoría de seguridad informática? Más información

Para nosotros la respuesta es sencilla, en ISN recomendamos realizar auditorías de ciberseguridad a todos los tipos de empresa sin importar el tamaño ni el número de trabajadores, siempre y cuando se gestione algún tipo de elemento dado a auditar.

Es importante dejar claro que cobrará mayor importancia cuanta más documentación sensible manejes o cuanto mayor volumen de herramientas, softwares y empleados tenga la empresa.

Etapas o fases de una Auditoría de Ciberseguridad Más información

Dependiendo del auditor y su forma de trabajo, objetivos, tamaño de la empresa, sistemas y recursos la auditoría de ciberseguridad se realizará en una serie de etapas o fases diferentes. Es por eso que no existe una única manera para realizar la auditoría pero si unas buenas prácticas y observaciones que se deben tener en cuenta a la hora de realizar el análisis e informe final.

Definir el alcance de la auditoría de ciberseguridad y los objetivos

Antes de comenzar a auditar los sistemas de la empresa es realmente importante definir el alcance de la misma. Para ello lo primero que hay que hacer es conseguir y recopilar la máxima documentación posible acerca de la empresa y con esto no nos referimos únicamente a la parte de los sistemas de información. Es necesario conocer la industria de la empresa, que tipo de datos manejan, como se trabaja, etc. Esta información ayuda al auditor a contextualizar y tener una idea del uso de los recursos, riesgos humanos, motivaciones de los ciberdelincuentes, etc.

También será necesario saber los sistemas de información que componen y se utilizan en la empresa. Esto puede ser desde webs, servidores, servicios, procesos, firewall, arquitectura de red, incluso dispositivos personales y el modo de uso de los mismos.

Con esto bien definido se establecerá por tanto los objetivos de la auditoría de ciberseguridad indicando los recursos que se usarán para analizar todo lo que se haya definido. Indicar los recursos, herramientas, softwares a utilizar y timing son orientativos pero ayudan a planificar de manera correcta el alcance.

Identificar y analizar las amenazas y las vulnerabilidades

Como es lógico de todos los sistemas a analizar se debe identificar cuales son las posibles amenazas tanto internas como externas que pueden comprometer la ciberseguridad, así como las vulnerabilidades debido a malas configuraciones, versiones, etc. En este punto es muy importante hacer un análisis muy pormenorizado ya que los riesgos pueden venir por múltiples causas entre las que destaca el factor humano. Por ello es un momento interesante para evaluar el uso de los trabajadores y su conocimiento en materia de ciberseguridad.

Revisar los estándares de ciberseguridad y cumplimiento de la normativa

Revisar la situación de la empresa de cara a la ciberseguridad es una de las tareas cruciales de la auditoría. Para ello recomendamos analizar los protocolos, la protección de datos y toda la estrategia de protección que contemple la empresa. Debemos asegurarnos que se cumple con la ley, además los protocolos que puede tener la empresa puede dar mucha información de valor para analizar los riesgos.

Informe Final

Una vez que se ha analizado todo lo definido en la primera fase se debe elaborar un informe en el que se indique el procedimiento seguido, los sistemas analizados, metodología usada, descubrimientos, conclusiones y recomendaciones. La forma y manera en la que se plantee este informe final dependerá del auditor, no obstante el documento tiene que ser claro y estar dirigido a los perfiles interesados (directiva, responsables de IT o ciberseguridad).

Otros tipos de auditorías de ciberseguridad Más información

Ya hemos hablado de los 3 principales tipos de auditorías de ciberseguridad que exsiten:

- Auditoría Interna

- Auditoría Externa

- Test de Penetración

Esta clasificación es en función de qué riesgos (públicos o privados) y cómo los evaluamos (conociendo la información o simulando un ataque). Pero también podemos clasificar la auditorias de seguridad informática en función de los sistemas que se vayan a auditar. Este tipo de auditorías más concretas se suelen realizar cuando aparece una nueva amenaza que se sabe que está enfocada a atacar sistemas concretos o cuando desde la empresa se ha realizado cambios y ajustes en un sistema en concreto. Teniendo en cuenta esto, podemos hablar de:

- Auditoría de Redes: Este tipo de auditoría se centra en la evaluación de la infraestructura de red de una organización. Se revisan aspectos como la configuración de routers y switches, la seguridad de las conexiones inalámbricas, el uso de VPNs, y la implementación de firewalls y sistemas de detección de intrusiones. El objetivo es identificar vulnerabilidades que podrían ser explotadas por atacantes para acceder a la red interna.

- Auditoría de Sistemas Operativos: En esta auditoría se examinan los sistemas operativos utilizados por la organización, tanto en servidores como en estaciones de trabajo. Se busca asegurar que los sistemas están configurados de manera segura, que se aplican las actualizaciones y parches necesarios, y que las políticas de seguridad, como el control de cuentas y permisos, están adecuadamente implementadas.

- Auditoría de Aplicaciones: Este tipo de auditoría se enfoca en las aplicaciones utilizadas por la organización, ya sean desarrolladas internamente o de terceros. Se revisan aspectos como la gestión de vulnerabilidades, la seguridad del código fuente, la autenticación y autorización de usuarios, y la protección de datos sensibles. El objetivo es garantizar que las aplicaciones no presenten brechas de seguridad que puedan ser explotadas.

- Auditoría de Bases de Datos: En esta auditoría se revisan las bases de datos para asegurar que están protegidas contra accesos no autorizados. Se evalúan la configuración de seguridad, las políticas de acceso, la encriptación de datos, y la implementación de backups y planes de recuperación ante desastres. La integridad y la confidencialidad de los datos son los principales focos de esta auditoría.

- Auditoría de Dispositivos Móviles: Dado el uso de los teléfonos móviles para el trabajo incluso dispositivos personales, esta auditoría se centra en asegurar que los smartphones y tablets utilizados por los empleados cumplen con las políticas de seguridad de la organización. Se revisan aspectos como el uso de aplicaciones seguras, la encriptación de datos, las políticas de contraseñas, y la capacidad de gestionar y borrar remotamente los dispositivos en caso de pérdida o robo.

- Auditoría de IoT (Internet de las Cosas): Con la creciente adopción de dispositivos IoT en diversas industrias, esta auditoría se enfoca en evaluar la seguridad de estos dispositivos y su integración en la red corporativa. Se examinan la autenticación y autorización de los dispositivos, la protección de los datos que recopilan y transmiten, y la resistencia a ataques comunes como el secuestro de dispositivos o la intercepción de datos.

- Auditoría de Seguridad Web: Este tipo de auditoría se enfoca en la evaluación de sitios y aplicaciones web. Se analizan aspectos como la seguridad de la autenticación y autorización, la protección contra ataques comunes (como SQL injection y XSS), y la configuración del servidor web. El objetivo es proteger los activos web de la organización contra amenazas específicas de Internet.

- Auditoría Forense: Esta auditoría se lleva a cabo después de un incidente de seguridad para identificar la causa y el alcance del ataque. Involucra la recopilación y análisis de evidencias para reconstruir eventos, identificar vulnerabilidades explotadas, y determinar el impacto del incidente. La auditoría forense es crucial para aprender de los ataques y fortalecer las defensas futuras.

¿Cuándo realizar una auditoría de ciberseguridad? Más información

Realizar una auditoría de ciberseguridad es esencial para mantener la integridad y seguridad de los sistemas de una organización. Las auditorías no deben considerarse como eventos únicos, sino como procesos continuos que se deben llevar a cabo en diversas situaciones. A continuación, se detallan algunos momentos críticos en los que es recomendable realizar una auditoría de ciberseguridad:

- Periodos Regulares: Implementar auditorías programadas regularmente (anuales, semestrales o trimestrales) ayuda a identificar y mitigar vulnerabilidades antes de que sean explotadas. Las auditorías periódicas garantizan un monitoreo constante de la seguridad.

- Después de un Incidente de Seguridad: Si la organización ha sufrido un ataque cibernético, una auditoría forense es fundamental para entender cómo ocurrió el incidente, qué sistemas fueron afectados y cómo prevenir futuros ataques similares.

- Antes de Implementar Nuevos Sistemas o Aplicaciones: Antes de lanzar un nuevo sistema o aplicación, es crucial realizar una auditoría de ciberseguridad para asegurar que no existan vulnerabilidades que puedan ser explotadas por atacantes.

- Cambios Significativos en la Infraestructura: Tras realizar cambios importantes en la infraestructura de TI, como la implementación de nuevas tecnologías, migraciones a la nube, o actualizaciones significativas de software, es necesario realizar una auditoría para asegurar que los nuevos componentes están adecuadamente protegidos.

- Cumplimiento Normativo: Las auditorías de ciberseguridad son esenciales para cumplir con regulaciones y estándares específicos del sector, como GDPR, HIPAA, PCI-DSS, entre otros. Estas auditorías aseguran que la organización cumple con los requisitos legales y normativos, evitando sanciones y protegiendo la reputación corporativa.

- Fusiones y Adquisiciones: Durante procesos de fusiones y adquisiciones, una auditoría de ciberseguridad es vital para evaluar los riesgos asociados con la integración de nuevos sistemas y garantizar que los activos digitales adquiridos no introduzcan vulnerabilidades.

- Detección de Actividades Sospechosas: Si se detectan comportamientos inusuales o sospechosos en la red, como accesos no autorizados o anomalías en el tráfico de datos, es imprescindible realizar una auditoría para identificar y neutralizar posibles amenazas.